Internet Security: Spyware/Mail Virus

如何不中電腦病毒/網路病毒, 防毒/掃毒網站, 諾頓網頁安全站 Norton Safeweb, 安全下載免費/共享/試用軟體網站 lo4d.com, 免費防毒/掃毒軟體 Free Antivirus Ware, Windows Defender, Microsoft Security Essentials, 小紅傘 Avira, Trojan Killer 木馬殺手, ThreatExpert,威脅專家, Antivirus Webs, Linux 防毒開機隨身碟, 防毒誤判 Misjudgment by Anti-virus, 兒童網路保護,K9 Web Protection, 其他,other, 綁架病毒,Browser Hijacker, 長命偽裝綁架 FromDoctoPDF, 搜尋首頁綁架 Malah, MyStart, 綁架至流氓網站,hao123, 勒索病毒 Ransomware, 封鎖 TCP、UDP, 假防毒‧真病毒,Spyware, 強迫廣告軟體 Adware, 攻擊軟體‧DDoS 分散式阻斷服務攻擊, 假服務‧真監視 WGA/WAT, 假防毒‧真廣告 McAfee, 郵件病毒,Virus Mail, 假聲明‧真可疑 Facebook 隱私聲明, 垃圾郵件,Spam Mail, USB 隨身碟.lnk 捷徑病毒, 資料盜用,Data Theft, 使用 Chrome 盜用資料

間諜軟體 Spyware

假防毒‧真病毒

這是1種極致的間諜/惡意軟體(Spyware/ Malware),以防毒之形式,行真病毒之事實。

類型:間諜/惡意軟體(Spyware/ Malware)

真實案例

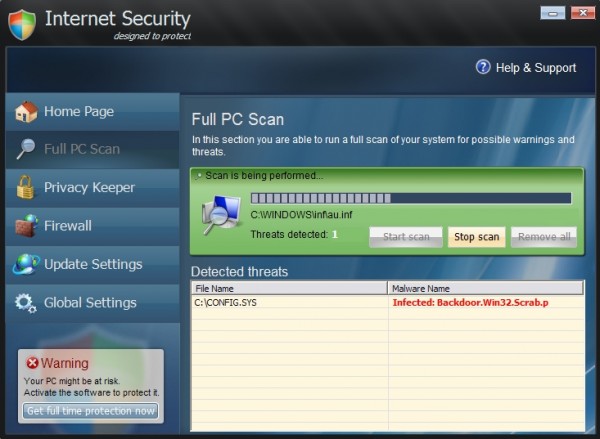

收到友人所寄影片,正下載時,突然出現 W10 的 Windows Security 警告:你的電腦中毒,必須立即掃描。

![]() 危機1:若同意掃描,則已下載病毒。

危機1:若同意掃描,則已下載病毒。

掃描後出現:發現病毒,必須立即下載掃毒軟體,並按「確定」清除病毒。

![]() 危機2:若同意下載執行,則植入可被完全掌控的病毒,受害規模擴大,不易再清除。

危機2:若同意下載執行,則植入可被完全掌控的病毒,受害規模擴大,不易再清除。

防制處理:

防制處理:

1. 觀察 Windows Security 的網址與參數,是否異於微軟官方設定。

2. 絕不執行任何動作,立即關閉該視窗。

3. 如果不小心按了「同意掃描」,尚可以微軟內建之 Windows Defender 或信譽不錯的殺毒軟體,如 Sophos 掃描並清除。

![]() 警告:若是

W7 版本,也有可能病毒冒充 Windows Defender 的介面出現,如假防毒‧真病毒的代表性元祖:isecurity。

警告:若是

W7 版本,也有可能病毒冒充 Windows Defender 的介面出現,如假防毒‧真病毒的代表性元祖:isecurity。

isecurity.exe:假防毒‧真病毒的代表性元祖

代表性病毒:isecurity

症狀:一直出現和「微軟防火牆」一模一樣的視窗。

來源:出現和「微軟防火牆」一模一樣的視窗,警告有病毒入侵,提示你按防毒處理,若按下去,就中毒了。

isecurity.exe 掃毒方式

非常麻煩,幾乎無法自助手動除毒,除後又再生,一定要使用使用專業掃毒軟體協助。

isecurity.exe功力強大,一旦讓它執行,系統上的掃毒程式、或〈工作管理員〉都殺不了它,必須使用直接程式命令制止它。

完整掃毒程序如下:

(1) 開始功能表 > 執行 > taskkill.exe /F /IM isecurity.exe

。如果是Win7後版本,可在開始功能表上面的放大鏡輸入。

(2) 如果是Win XP版本,在 \Program Files ;如果是Win7後版本,在

\ProgramData 中,把 isecurity.exe 刪除。

(3) 下載

Trojan Killer 執行完整掃瞄。有的 isecurity.exe

會躲到其他目錄下。注意:不要到不信任的網站下載,有些網站的掃毒軟體,就是更可惡的病毒。

isecurity.exe 的變種

isecurity.exe的變種會以其他的檔案名稱出現,但症狀還是長得和「微軟防火牆」一模一樣的視窗。

Chrome isecurity.exe 中毒

以上手動掃毒,無法防止 Chrome 瀏覽器 isecurity.exe 中毒,必須再用專業軟體尋找藏毒所在。

馴碼快手藏毒?

馴碼快手是一支早期的轉內碼小程式,被 Trojan Killer 認為藏間諜毒。

過去長期我並沒有發現馴碼快手有異狀,但馴碼快手是長駐程式,且是早期的程式,故 Trojan Killer 也有可能誤認。

當前作業系統與各瀏覽器都已有轉內碼,所以也不必探究,就直接殺了吧!

卡巴:俄國之國家級間諜軟體 Spyware?

卡巴是著名的強悍級防毒軟體,但已被美國政府宣布為俄國之國家級間諜軟體 Spyware,並禁止政府機構使用。

強迫廣告軟體 Adware

利用 FLV 的 UpdateCheckerSetup.exe

Somoto Ltd. 公司利用安裝 FLV 播放器時,夾帶安裝強迫廣告軟體 UpdateCheckerSetup.exe,雖然不會傷害電腦,也很令人厭煩。可在以下目錄手動刪除:

%Local Settings\temp%\updatecheckersetup.exe

也有可能存在其他目錄、或不同名稱,詳情可按這裡。

攻擊軟體‧DDoS 分散式阻斷服務攻擊

攻擊軟體是使1臺電腦對網路上的其他裝置產生攻擊行為,通常都是駭客所發展並自用的軟體,與一般使用者無關,但 DDoS 卻是一個例外。

DDoS 是什麼

DDoS:Distributed Denial of Service,即分散式阻斷服務攻擊。將多個電腦--尤其是具備伺服器能力的電腦--聯合起來作為攻擊平台,對一個或多個目標,透過大量合法的請求佔用大量網路資源,以達到癱瘓被攻擊目標網路的目的。

DDoS 的間接受害者、個人受害者/DDoS 防護

DDoS 通常是對企業發動攻擊,但也會發生間接受害者、與個人受害者。

間接受害者

就是被 DDoS 主攻擊軟體所聯合的「被揪團」一起去攻擊的電腦,後者的電腦管理者,可能根本不知道自己被利用了。但因政府階層的網域監控,會發現自己的電腦在從事攻擊,而把自己的電腦網路封鎖了。

被 DDoS 主攻擊軟體所選擇的「被揪團」電腦,通常都是具備伺服器能力的電腦,而經過其 DNS 伺服器。

所以防護之道:除非擁有專業資管人員,不要在伺服器角色管理 Roles 中,安裝 DNS 伺服器。

個人受害者

DDoS 攻擊軟體也常用於群體競爭的遊戲,被心懷不滿的玩家攻擊競爭對手,所以也被稱為「朋友攻擊」。

防護之道非常簡單:不要沉迷於網路遊戲。

假服務‧真監視 WGA/WAT

WGA/WAT 是什麼

Windows 7 以後,WGA 擴增偷窺功能,同時改名 WAT (Windows Activation Technology)。為避免像WGA 容易被使用者發現抵制,改以定期更新 (代號 KB971033),偷偷進入你的電腦。

防治方法:拒絕安裝 KB971033。

OGA 是什麼

目的、功能和 WGA 一樣,只是WGA 監視作業系統,OGA 名義上是監視 Office,但更變本加厲,與WAT配合,可監視所有應用程式和資料。

防治方法:改用 OPenOffice。

假防毒‧真廣告 McAfee Security Scan Plus

McAfee 雖然是防毒公司,但他出的 McAfee Security Scan Plus 版本,以免費服務形式出現,實質是廣告樣品,沒什麼用,殺了吧!

假聲明‧真可疑 Facebook 隱私聲明

自2014年度一則「Facebook 隱私聲明」在Facebook上流傳至今,內容為建議網民「複製此段文字」到fb上,以保護個人資料免於未經授權的使用,但並非事實。

如果「複製此段文字」到fb上,並沒有發生中毒狀況,這則假聲明的目的可能包括:

1. 原來想包裹病毒,但因故取消。

2. 因沒有症狀,而培養網民未來再「複製另段文字」,再注射病毒。

3. 就是有人無聊。

無論是那一種,啟示就是:

即使是有頭有臉的大型組織來函,也百分之百安全確認之前,不要配合該函件作任何動作!

這則聲明之中文為「為回應新版Facebook準則我在此聲明,一切關於我的個人資訊、插圖、圖片、繪畫、照片、與影片等皆為本人版權所有。若要將以上內容用於商業用途,需經本人書面同意,絕無例外」。文中並指出任何人皆可複製此段文字並張貼於自己的Facebook頁面,以禁止Facebook「以用戶個人檔案或發文內容為依據揭露、複製、發布、傳播、或進行任何不利用戶的行為」。

英文為:

In response to the new Facebook guidelines I hereby

declare that my copyright is attached to all of my personal details,

illustrations, graphics, comics, paintings, photos and videos, etc.

(as a result of the Berner Convention). For commercial use of the

above my written consent is needed at all times!

(Anyone reading this can copy this text and paste it on their

Facebook

Wall. This will place them under protection of copyright

laws. By the present communiqué, I notify Facebook that it is

strictly forbidden to disclose, copy, distribute, disseminate, or

take any other action against me on the basis of this profile and/or

its contents. The aforementioned prohibited actions also apply to

employees, students, agents and/or any staff under Facebook’s

direction or control. The content of this profile is private and

confidential information. The violation of my privacy is punished by

law (UCC 1 1-308-308 1-103 and the Rome Statute).

Facebook is

now an open capital entity. All members are recommended to publish a

notice like this, or if you prefer, you may copy and paste this

version. If you do not publish a statement at least once, you will

be tacitly allowing the use of elements such as your photos as well

as the information contained in your profile status updates…

郵件病毒

郵件附檔病毒

郵件附檔為病毒假冒之 Office 檔案等,該手法係利用作業系統解讀檔案名稱時,若遇到Unicode控制字元,會改變檔案名稱的顯示方式進行攻擊。駭客可以在檔案名稱中,插入特定的Unicode控制字元,導致作業系統在顯示該檔案名稱時,誤導使用者。

例如,駭客可能將惡意程式命名為:

資訊安全推動委員會[202E]cod.exe

資訊安全推動委員會[202E]tpp.scr

其中括號內為Unicode控制字元202E,該控制碼為不可視字元,可控制後續字元由右至左顯示(Right To Left

Override)。

當作業系統解譯與顯示檔案名稱時,會將其顯示為:

資訊安全推動委員會exe.doc

資訊安全推動委員會rcs.ppt

進而將執行檔偽裝為doc檔,誘騙使用者點擊該程式。

以下建議措施可防堵類似攻擊手法:

建議取消「隱藏已知檔案類型的副檔名」功能,設定方式詳見如下:

(1)

滑鼠點選「開始」→「控制台」→「資料夾選項」,出現資料夾選項視窗。

(2)

於資料夾選項視窗點選「檢視」,將「隱藏已知檔案類型的副檔名」選項取消核選,再點選「套用」→「確定」即可完成設定。

確認檔案屬性後才點擊該檔案,若發現檔案名稱中存在異常字元(如rcs, exe, moc等可執行檔案副檔名的逆排序),請提高警覺。

垃圾郵件 Spam Mail

垃圾郵件防治 Spam Mail

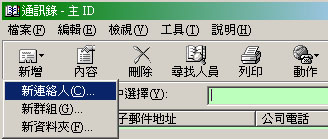

相信很多人都曾經有過或聽說自己接收到郵件病毒後,不知不覺的也成了病毒散發者;這是因為在病毒裡寫入了自動轉發送給通訊錄名單的程式。

相信很多人都曾經有過或聽說自己接收到郵件病毒後,不知不覺的也成了病毒散發者;這是因為在病毒裡寫入了自動轉發送給通訊錄名單的程式。

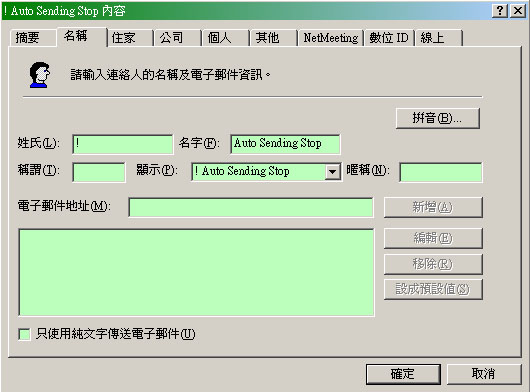

在此告訴各位一個可以阻攔郵件病毒自動散發的方法,你只要在通訊錄中新增一個聯絡人。

在姓氏(L): 輸入 !

在名字(F): 輸入 Auto Sending Stop

其它欄位不要輸入任何文字並按下確定

在您的通訊錄中就會多了一個 ! Auto Sending Stop 的聯絡人,

如此一來就可以阻斷自動散發郵件病毒的問題。

反垃圾郵件組織與駭客的戰爭

SPAMHAUS 是國際最大的非營利性反垃圾郵件組織,自1998年成立,據點在瑞士日內瓦以及英國倫敦。

他們與全球的ISP、政府機關、網路資安單位合作,並收集垃圾郵件的行為、來源,建立了反垃圾郵件標準,將全球垃圾郵件歸類為四大類型,並且提供垃圾郵件黑名單。這些黑名單也受到各大防毒軟體、電子信箱的引用,我們目前郵件信箱中可以減少垃圾郵件的量,都要歸功於受到他們的保護。

SPAMHAUS 建立了3組「世界10大垃圾郵件黑名單」,包括:最糟的國家、網路服務提供者(ISP)、以及垃圾郵件散播者。

2013年3月,SPAMHAUS將「Cyberbunker」的營運商CB3ROB,列為2013全球最糟的ISP黑名單之首。「Cyberbunker」宣稱除了幼兒色情以及恐怖主義相關內容之外,各種內容都可以放在他們的主機上,網頁內容當然是五花八門,會被加入黑名單也是可想而知。而他們最被人所知的,就是過去曾經容納了知名BT網站The

Pirate Bay而被告上法院。

自稱為「Cyberbunker」運營方CB3ROB的負責人Sven Olaf Kamphuis

則發訊息抨擊SPAMHAUS的行為,認為SPAMHAUS濫用了他們的職權,不該利用他們的特權來決定網路的發展方向。之後,就發生了史上最大的駭客戰爭行動。SPAMHAUS認為,這場行動應該是「Cyberbunker」聯合了東歐以及俄羅斯等駭客集團所一起發動的攻擊。

駭客在3月19日駭客採取了攻擊行動,以DDoS攻擊法瞄準SPAMHAUS的DNS伺服器。攻擊的峰值為300 gb/s (gigabits per second),要搞倒一家企業網站、銀行,只要50 gb/s就夠了,300 gb/s則足以癱瘓國家級的網路交通。幸而SPAMHAUS並未被攻破癱瘓,倒是造成了很多意外的受害者。

中華電信名列垃圾郵件黑名單第二

特別值得注意的是:中華電信名列垃圾郵件黑名單第二。在實務上,我也確實注意到,有些師生的帳戶已被列為垃圾郵件帳戶,當然,很可能是被盜用的結果。

統雄老師建議:中華電信的使用者宜注意避免被盜,中華電信本身,也應注意系統的營運與安全管理,拒絕垃圾郵件散播者的開戶,也加強保護無辜的客戶。

今日垃圾郵件黑名單

按以下圖示,可看到今日垃圾郵件黑名單:

更詳盡的資料來源